Blog

IT-Sicherheit für den Mittelstand

ISO 27001 und BSI Standards verständlich erklärt

Die Cybergefahren werden immer größer, doch Sicherheit ist vermeintlich teuer. Erfahren Sie, wie Sie als Entscheider eines KMU ein Information Security Management System (ISMS) aufbauen können, um Ihr Unternehmen gegen Cyberattacken zu schützen.

03.01.2023

Lesezeit: 3 Minuten

ISMS – Bedeutung von Information Security Management Systemen für KMU

ISMS steht für Information Security Management System, zu deutsch: Managementsystem für Informationssicherheit. Ein ISMS sorgt dafür, dass durch ein geplantes und organisiertes Vorgehen der digitale Sicherheitslevel des Unternehmens erhöht wird.

Dabei werden rein strukturelle Vorgaben gemacht und Anforderungen gestellt. Wie diese technisch umzusetzen sind, lassen die Managementsysteme offen (siehe auch unseren Blogartikel Hard Facts der IT-Sicherheit). Daher ist unbedingt anzuraten, bei der Einführung auf kompetente und persönliche Unterstützung von Experten zu setzen, die sich sowohl mit dem jeweiligen ISMS wie auch mit den Möglichkeiten der technischen Realisierung der Anforderungen auskennen. Damit kann Ihre IT dann handlungsorientiert die geforderten Sicherheitsmaßnahmen umsetzen.

ISMS Standards sind beispielsweise die ISO 27001, der BSI IT-Grundschutz als deutscher Standard oder das CISIS12. Die ISO 27001 ist dabei mit knapp unter 40 Seiten sehr kurz gehalten. Der IT-Grunschutz vom deutschen Bundesamt für Sicherheit in der Informationstechnik (BSI) hingegen besteht mit seiner Standard-Absicherung aus über 1000 Seiten. Der BSI Grundschutz umfasst dabei die ISO 27001! CISIS12 wird von einem Verein entwickelt und wirbt damit, für kleine Unternehmen geeignet zu sein, richtet sich aber vornehmlich an Einrichtungen mit 500 Mitarbeitern.

Die ISO 27001 ist besonders kurz, weil sie nur Anforderungen stellt, aber keine Methodiken oder Lösungsansätze zur Erfüllung der Anforderungen mitliefert. Der BSI IT-Grundschutz liefert hingegen eine Schritt-für-Schritt-Anleitung, wie im Unternehmen die höchsten Sicherheitslevel umgesetzt werden. Für kleine und mittelständische Unternehmen sind diese Standards eine große Herausforderung. Abhilfe schafft hier die BSI Basis-Absicherung.

BSI Basis-Absicherung. IT-Grundschutz für den Mittelstand

Das BSI beschreibt die Basis-Absicherung als „gut realisierbaren Einstieg in eine gelebte Praxis zur Informationssicherheit […] für kleine und mittelständische Unternehmen“. [2]

Mit der Basis-Absicherung wird ein grundlegender Schutz aller IT-Systeme im Unternehmen umgesetzt.

Wie alle ISMS setzt auch die Basis-Absicherung dabei nicht nur auf technische Härtung der Server, sondern sieht ein ganzheitliches Sicherheitskonzept vor, das auch nicht-technische Sicherheitsanforderungen stellt.

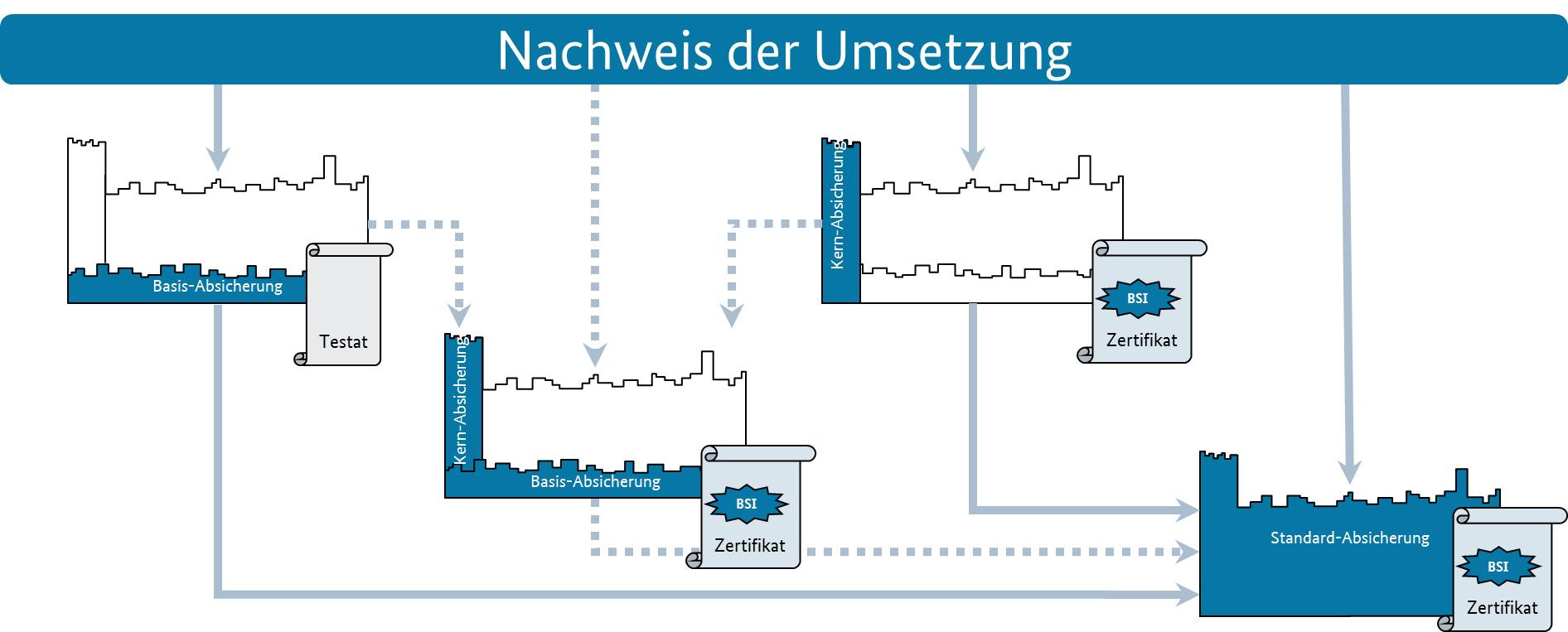

Jede Stufe der BSI Standards (Basis-, Kern-, Standard-Absicherung und ISO 27001) kann dabei offiziell testiert bzw. zertifiziert werden.

BSI Kern-Absicherung für kritische Systeme und Prozesse

Für kritische Prozesse bzw. Systeme, von denen beispielsweise die wirtschaftliche Existenz des Unternehmens abhängt, kann die sogenannte BSI Kern-Absicherung durchgeführt werden, die punktuell für das entsprechende System das Sicherheitsniveau von „normal“ auf „hoch“ oder „sehr hoch“ erhöht.

Mit einer Kombination aus Basis- und Kernabsicherung haben KMUs die Möglichkeit, bereits einen starken Schutz gegen Hackerattacken aufzubauen.

Beide Absicherungen sind dabei problemlos erweiterbar auf den kompletten BSI IT-Grundschutz, sodass dadurch stufenweise eine komplette Konformität oder sogar Zertifizierungsgrundlage aufgebaut werden kann!

Einführung in die IT-Sicherheit nach ISO 27001

Der BSI IT-Grundschutz umfasst die international anerkannte ISO 27001. Um die ISO 27001 umzusetzen, können auch nur Teile des BSI IT-Grundschutz umgesetzt werden (der IT-Grundschutz schafft insgesamt ein noch höheres Sicherheitslevel, als die ISO 27001 fordert).

Natürlich gibt es auch andere Vorgehensweisen für die ISO 27001 Einführung. Doch diese Variante wird von uns empfohlen, da eine vernünftige Schritt-für-Schritt-Methodik vorgegeben wird, die für besonders wichtige IT-Systeme bei Bedarf ausgeweitet werden kann, sodass Ihr Unternehmen wirklich gut gegen Cyberattacken geschützt ist.

Hier finden Sie alle Informationen zur ISO 27001 auf Basis vom BSI IT-Grundschutz (externer Link)

ISMS – iteratives Vorgehen führt zum Erfolg

Alle ISMS haben gemeinsam, dass Sie einen sich kontinuierlich weiterentwickelnden und stets an die aktuellen Umstände anzupassenden Prozess beschreiben.

Das gilt übrigens für alle IT-Sicherheitsmaßnahmen, auch außerhalb der Managementsysteme: Technologien entwickeln sich immer weiter, was vor 2 Jahren noch modern war, ist heute schon überholt. Und so ist es auch mit den Cyberattacken. Wer sich heute abgesichert hat aber den Informationssicherheits-Prozess nicht fortführt, ist morgen schon wieder verwundbar.

Wenn Sie sich für das Thema IT-Sicherheit interessieren und weitere Informationen wünschen, kontaktieren Sie uns einfach über unser Kontaktformular oder per E-Mail oder Telefon!

(Artikel von Georg Rasch)

Quellen:

[1] https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/IT-Grundschutz/Zertifizierte-Informationssicherheit/Testat-nach-der-Basisabsicherung/testat-nach-der-basisabsicherung_node.html, 03.01.2023

[2] Leitfaden zur Basis-Absicherung nach IT-Grundschutz, BSI, S.10

![]()

Dieses Werk von DSS IT Security GmbH ist lizenziert unter einer Creative Commons Namensnennung – Weitergabe unter gleichen Bedingungen 4.0 International Lizenz (externer Link). Beruht auf dem Werk unter https://it-security.gmbh.